Hoe het probleem met de automatische weergave van YouTube op te lossen - Tips van experts

Hoe het probleem met de automatische weergave van YouTube oplossen? Als je een fervent gebruiker van YouTube bent, ben je misschien al het …

Artikel lezen

In de wereld van informatietechnologie is hacken een essentieel onderdeel van het leven van elke gebruiker. Of je nu een doorgewinterde expert bent of een eenvoudige gebruiker, kennis van de basisgeheimen en -technieken van hacken kan nuttig en zelfs noodzakelijk zijn. In dit artikel presenteren we je de top 10 hacktechnieken die je moet kennen en leren.

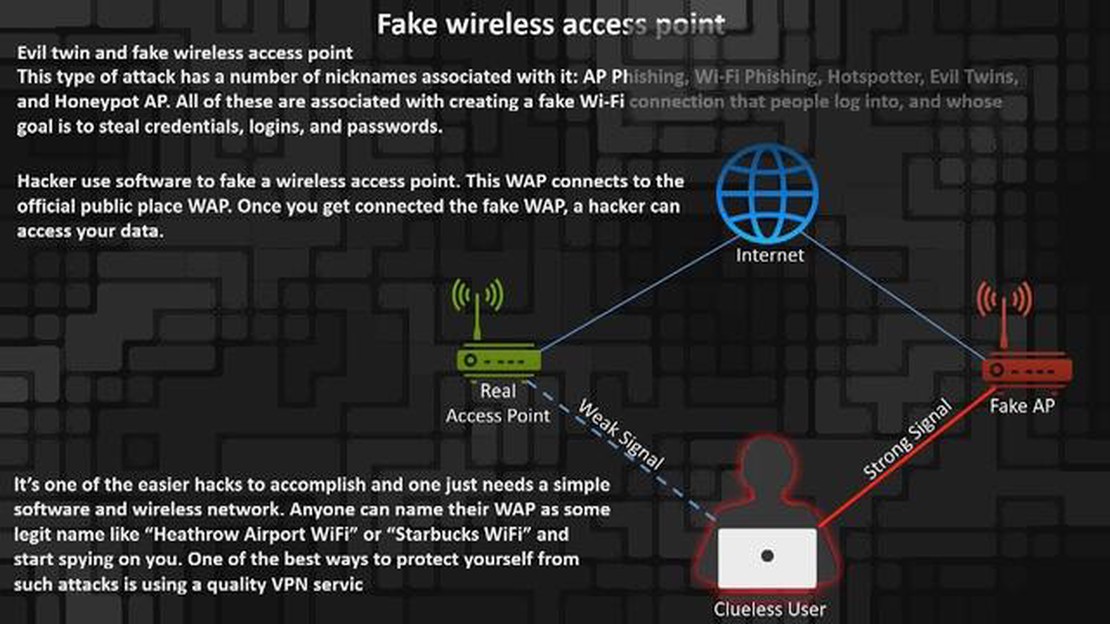

Een van de meest gebruikte hackmethodes is het onderscheppen van netwerkverkeer. Met behulp van speciale programma’s en apparaten kan een aanvaller toegang krijgen tot je persoonlijke gegevens, wachtwoorden en gevoelige informatie. Door ervoor te zorgen dat je verbinding beveiligd is en gegevensversleuteling te gebruiken, kun je jezelf beschermen tegen dit soort aanvallen.

Virussen en spyware zijn een andere populaire hackmethode die je onherstelbare schade kunnen toebrengen. Malware kan worden gelanceerd via phishing e-mails, valse websites of zelfs gewone pop-ups. Goed geconfigureerde antivirussoftware, regelmatige updates van het besturingssysteem en voorzichtigheid bij het gebruik van online bronnen kunnen je echter beschermen tegen dit soort aanvallen.

Social engineering is een handige hacktechniek waarbij aanvallers mensen manipuleren om toegang te krijgen tot hun persoonlijke informatie. Dit kan door middel van misleiding, bedreigingen of een verzoek om hulp. Het is belangrijk om voorzichtig te zijn en je persoonlijke informatie niet te delen met vreemden of verdachte verzoeken.

De complexiteit van wachtwoorden is ook een van de belangrijkste aspecten van beveiliging. Veel gebruikers gebruiken zwakke wachtwoorden die gemakkelijk te kraken zijn. Om je accounts te beschermen, is het aan te raden om wachtwoorden te gebruiken die bestaan uit verschillende tekens, cijfers en letters, en waar mogelijk tweefactorauthenticatie in te stellen.

Phishing is een hackingtechniek waarbij een aanvaller zich voordoet als een vertrouwde persoon of organisatie om gevoelige informatie te verkrijgen, zoals een wachtwoord of creditcardnummer. Het is belangrijk om voorzichtig te zijn en niet te reageren op verdachte e-mails of berichten en je persoonlijke gegevens niet aan vreemden of organisaties te geven.

Dit zijn slechts enkele van de beste hacktechnieken die je moet kennen om jezelf en je gegevens online te beschermen. Onthoud dat de beveiliging in jouw handen ligt en dat de juiste voorzorgsmaatregelen je leven online veel veiliger en zekerder kunnen maken.

Hacken is een serieus probleem in informatiebeveiliging en weten hoe je je ertegen kunt verdedigen is een belangrijke vaardigheid voor elke gebruiker. Maar om effectief te zijn, moet je de geheimen en technieken kennen van de meest gebruikte hackmethoden.

Het is belangrijk om te onthouden dat deze technieken zowel voor criminele doeleinden kunnen worden gebruikt als om de beveiliging van informatiesystemen te verbeteren. Daarom is het nuttig om ze te kennen om je infrastructuur te beveiligen en je persoonlijke gegevens te beschermen.

Phishing is een van de meest voorkomende manieren voor hackers om toegang te krijgen tot de online account van iemand anders. Het is gebaseerd op het manipuleren en misleiden van gebruikers om hun persoonlijke gegevens zoals wachtwoorden, creditcardnummers of e-mailadressen te onthullen.

Er zijn veel manieren waarop aanvallers een phishing-aanval kunnen uitvoeren. Hier zijn er een paar:

Om jezelf te beschermen tegen phishing aanvallen is het belangrijk om een aantal richtlijnen te volgen:

Phishing-aanvallen worden steeds geraffineerder en complexer, dus het is belangrijk om voortdurend waakzaam te zijn en bedreven te zijn in het herkennen van valse e-mails en verdachte websites. Vergeet niet dat je persoonlijke gegevens een waardevol bezit zijn en dat het beschermen ervan je prioriteit moet zijn.

Een van de meest gebruikte hackmethoden is het gebruik van zwakke wachtwoorden. Ondanks alle waarschuwingen kiezen veel gebruikers nog steeds eenvoudige en voorspelbare wachtwoorden, waardoor hun accounts het meest vatbaar zijn voor aanvallen.

Het grootste probleem met zwakke wachtwoorden is dat ze gemakkelijk te raden zijn. Aanvallers kunnen verschillende methoden gebruiken om toegang te krijgen tot accounts van anderen:

Om veiligheidsredenen is het altijd aan te raden om wachtwoorden te kiezen die bestaan uit een combinatie van hoofdletters en kleine letters, cijfers en speciale tekens. Het is ook belangrijk om unieke wachtwoorden te gebruiken voor elke account en deze niet te delen met andere mensen. Twee-factor authenticatie kan ook nuttig zijn naast een sterk wachtwoord.

Gehackt worden met een zwak wachtwoord kan leiden tot ernstige gevolgen zoals gegevensverlies, identiteitsdiefstal en toegang tot bankrekeningen. Wees daarom altijd voorzichtig en zorg voor de beveiliging van je online accounts.

DDoS-aanvallen (Distributed Denial of Service) zijn een van de meest voorkomende en verwoestende manieren om websites en servers te hacken. Dit type aanval is erop gericht om een website lam te leggen door de bronnen ervan te overbelasten. In de regel gebruiken hackers botnets - groepen geïnfecteerde computers - om een grote stroom netwerkverkeer te genereren en de server te overbelasten.

DDoS-aanvallen kunnen ernstige schade toebrengen aan een bedrijf, vooral als de site de belangrijkste inkomstenbron van het bedrijf is. Als gevolg van een dergelijke aanval kan de site onbereikbaar zijn voor bezoekers en klanten, wat resulteert in gederfde winst, een verminderde reputatie en een slechtere algemene indruk van het bedrijf.

Er zijn verschillende soorten DDoS-aanvallen:

Lees ook: Snelle oplossingen voor de probleemoplossingsgids voor de afstandsbediening van Sony Smart TV

Om je site te beschermen tegen DDoS-aanvallen moet je een aantal maatregelen nemen:

Het is belangrijk om te beseffen dat DDoS-aanvallen een ernstig probleem zijn voor de informatiebeveiliging. Ze kunnen leiden tot ernstige financiële verliezen en verlies van vertrouwen bij klanten. Daarom zijn regelmatige software-updates, monitoring en toepassing van moderne verdedigingsmethoden een integraal onderdeel van het werk van website-eigenaren en bedrijven die hun online reputatie willen behouden en hun bedrijf willen beschermen tegen mogelijke aanvallen.

Lees ook: Verschillende manieren om Opdrachtprompt te openen in Windows 11

Wi-Fi is een van de populairste draadloze communicatietechnologieën, waarmee je verbinding kunt maken met internet zonder kabels te gebruiken. Veel Wi-Fi-netwerken zijn echter beveiligd met een wachtwoord, waardoor onbevoegden geen toegang hebben tot het internet. Maar wat als je toch onbeperkt toegang wilt tot het internet via een beveiligd Wi-Fi-netwerk? In dit artikel behandelen we enkele methoden om een Wi-Fi-netwerk te hacken.

1. Wachtwoord kraken met behulp van woordenboekaanvallen. Een van de meest gebruikte methoden om een Wi-Fi-wachtwoord te kraken is de woordenboekaanval. Deze methode maakt gebruik van een programma dat alle mogelijke wachtwoordcombinaties uit een gegeven woordenboek probeert te doorzoeken. Als het wachtwoord in het woordenboek wordt gevonden, is het programma succesvol in het kraken ervan.

2. Wachtwoord kraken met behulp van bruteforce-aanval. Bruteforce-aanval is een methode voor het kraken van wachtwoorden waarbij een programma alle mogelijke combinaties van tekens probeert te doorzoeken, van de eenvoudigste tot de meest complexe. Deze methode is tijdrovend maar heeft een hoge kans op succes.

**3. Phishing is een fraudemethode waarbij een aanvaller een valse pagina maakt om in te loggen op een wifi-netwerk en het slachtoffer vraagt om zijn wachtwoord in te voeren. Dit wachtwoord valt dan in handen van de aanvaller, die het kan gebruiken om in te breken in het Wi-Fi-netwerk.

4. Wachtwoord kraken met behulp van software. Er bestaan programma’s die speciaal zijn ontworpen om wachtwoorden van Wi-Fi-netwerken te kraken. Ze gebruiken verschillende algoritmen en methoden om toegang te krijgen tot beveiligde netwerken en onbeperkt internet te krijgen.

5. Een wachtwoord kraken door WPS PIN code mining. WPS (Wi-Fi Protected Setup) is een methode om een beveiligd Wi-Fi netwerk op te zetten waarmee nieuwe apparaten verbinding kunnen maken met het netwerk zonder een wachtwoord in te voeren. Een aanvaller kan proberen de WPS-PIN-code te achterhalen met speciale software om toegang te krijgen tot het Wi-Fi-netwerk.

6. Wachtwoord kraken met Reaver-aanval. Reaver is een software voor het kraken van Wi-Fi-netwerkwachtwoorden gebaseerd op een bruteforce-aanval van de WPS PIN-code. Het stuurt query’s naar de router in een poging de PIN te raden en toegang te krijgen tot het Wi-Fi-netwerk.

7. Wachtwoord kraken met de Pixie Dust-aanval. Pixie Dust is een methode om Wi-Fi-netwerken te kraken door gebruik te maken van kwetsbaarheden in ingesloten WPS-PIN-codes. Met deze methode kan een aanvaller toegang krijgen tot een Wi-Fi-netwerk als het apparaat een kwetsbare PIN-code gebruikt.

**8. Wachtwoord kraken met behulp van een Mac-filteraanval.**Bij veel routers kunnen eigenaars een lijst maken met Mac-adressen die toegang hebben tot het Wi-Fi-netwerk. Een aanvaller kan zijn Mac-adres spoofen met een van de vertrouwde adressen op het netwerk en onbeperkte toegang krijgen tot het internet.

9. Wachtwoord kraken met behulp van een service-aanvraagaanval. Sommige routers hebben kwetsbaarheden waardoor een aanvaller service-aanvragen kan uitvoeren om toegang te krijgen tot een Wi-Fi-netwerk. Dit vereist echter kennis van het specifieke router model en kan moeilijk zijn voor beginners.

10. Het kraken van wachtwoorden met behulp van social engineering. Social engineering is een methode om mensen te manipuleren om gevoelige informatie te verkrijgen, waaronder wachtwoorden. Een aanvaller kan proberen zich voor te doen als een medewerker van de technische ondersteuning of een ISP en de eigenaar van een Wi-Fi-netwerk ervan overtuigen om zijn wachtwoord te geven.

Alle bovenstaande methoden om een Wi-Fi-netwerk te hacken zijn illegaal en schenden de Wet Bescherming Persoonsgegevens. Het gebruik van deze methoden kan leiden tot ernstige juridische gevolgen. Gebruik deze kennis alleen voor educatieve doeleinden en met toestemming van de eigenaar van het netwerk.

Dit artikel bevat de top 10 hackmethoden, waaronder brute wachtwoorden forceren, kwetsbare plekken in software uitbuiten, phishing, social engineering en meer.

Er is geen eenduidig antwoord op deze vraag, omdat de effectiviteit van een hackmethode kan afhangen van verschillende factoren, zoals het beveiligingsniveau van het doelsysteem, de beschikbaarheid van kwetsbaarheden en de vaardigheden van de hacker. Phishing en social engineering worden echter vaak beschouwd als enkele van de meest succesvolle hackmethodes.

Er zijn veel programma’s die kunnen worden gebruikt om wachtwoorden te kraken, waaronder John the Ripper, Cain & Abel, Hydra en andere. Het gebruik ervan zonder toestemming van de eigenaar van het systeem is echter illegaal en kan juridische gevolgen hebben.

Er zijn verschillende manieren om uw systeem tegen hacken te beschermen. Ten eerste moet u complexe wachtwoorden gebruiken en ze regelmatig wijzigen. Ten tweede moet u alle beschikbare software-updates installeren om bekende kwetsbaarheden te dichten. Het is ook belangrijk om uzelf en uw werknemers de basisbeginselen van online beveiliging bij te brengen en voorzichtig te zijn met het openen van verdachte koppelingen en bestanden.

Een hack kan leiden tot het lekken van gevoelige informatie zoals wachtwoorden, persoonlijke gegevens of financiële informatie. Aanvallers kunnen ook toegang krijgen tot systeembeheer en schade aanrichten, tot en met volledige vergrendeling of vernietiging van gegevens. Een gehackt systeem kan ook worden gebruikt om andere illegale activiteiten uit te voeren, zoals het verspreiden van malware of het plegen van cyberfraude.

Er zijn veel hackmethoden in de moderne wereld. Een van de meest voorkomende is phishing, waarbij aanvallers zich voordoen als betrouwbare organisaties en via omkoping of bedrog toegang krijgen tot de persoonlijke gegevens van gebruikers. Een andere methode is het hacken van zwakke wachtwoorden, waarbij aanvallers verschillende combinaties van wachtwoorden uitproberen tot ze de juiste vinden. Er zijn ook hackmethoden die gebaseerd zijn op kwetsbaarheden in software en besturingssystemen. Sommige hackers gebruiken social engineering-technieken waarbij ze slachtoffers naar gespoofde websites lokken of kwaadaardige bestanden via e-mail versturen. In het algemeen zijn er veel verschillende hackmethoden en defensieve organisaties en cyberbeveiligingsprofessionals ontwikkelen voortdurend nieuwe methoden om zich hiertegen te beschermen.

Er zijn een aantal maatregelen die u tegen hacken kunnen beschermen. Ten eerste moet u sterke wachtwoorden gebruiken die bestaan uit een combinatie van letters, cijfers en speciale tekens. Het is ook aan te raden om verschillende wachtwoorden te gebruiken voor verschillende diensten en deze regelmatig te wijzigen. Ten tweede moet je voorzichtig zijn met het openen van verdachte e-mails of het bezoeken van onbetrouwbare websites. Je moet nooit persoonlijke gegevens of bankgegevens verstrekken op niet-geverifieerde bronnen. Het is ook de moeite waard om antivirussoftware te installeren en deze regelmatig bij te werken. Het is noodzakelijk om de veiligheidsregels bij het werken met computers strikt op te volgen en geen niet-goedgekeurde software te gebruiken. Vergeet ook niet om regelmatig back-ups te maken om je te beschermen tegen mogelijk verlies van informatie. In het algemeen vereist verdediging tegen hacken medewerking van de gebruiker en naleving van een aantal veiligheidsmaatregelen.

Hoe het probleem met de automatische weergave van YouTube oplossen? Als je een fervent gebruiker van YouTube bent, ben je misschien al het …

Artikel lezenHoe Call Of Duty Modern Warfare 2 Crashen op PC te verhelpen Call of Duty Modern Warfare 2 is een populair first-person shooter-spel dat gamers al …

Artikel lezenFacebook loopt vast op Galaxy S20 Plus Samsung Galaxy S20 Plus is een krachtige smartphone die een geweldige gebruikerservaring biedt. Sommige …

Artikel lezenTop 4 voordelen van comptia a+ exam-labs certificering. Comptia A+ is een internationaal certificaat dat een van de meest gewilde is op het gebied van …

Artikel lezenHoe kan ik Oppo A7 repareren? Als je problemen hebt met je Oppo A7 die niet aangaat, kan dat frustrerend en zorgwekkend zijn. Er zijn echter …

Artikel lezenHet populairste en indrukwekkendste platform voor het bekijken van hd anime: gogoanime . GoGoAnime is een platform dat terecht wordt beschouwd als het …

Artikel lezen