5 tips untuk meningkatkan fokus bagi para gamer

Perhatian, para gamer: 5 tips untuk meningkatkan fokus. Dalam dunia video game, setiap tahun pesertanya semakin banyak. Para pemain menjalani skenario …

Baca Artikel

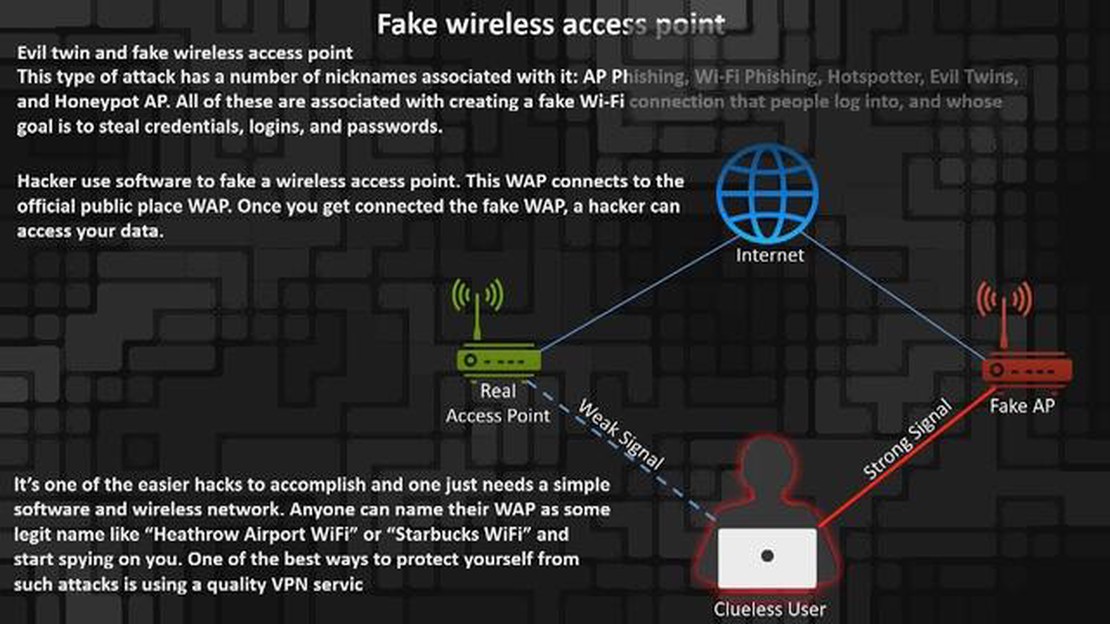

Dalam dunia teknologi informasi, peretasan adalah bagian penting dari kehidupan setiap pengguna. Apakah Anda seorang ahli yang berpengalaman atau pengguna awam, mengetahui rahasia dan teknik dasar peretasan dapat berguna dan bahkan diperlukan. Pada artikel ini, kami menyajikan 10 teknik peretasan teratas yang harus Anda ketahui dan pelajari.

Salah satu metode peretasan yang paling umum adalah penyadapan lalu lintas jaringan. Dengan menggunakan program dan perangkat khusus, seorang penyerang dapat memperoleh akses ke data pribadi, kata sandi, dan informasi sensitif Anda. Memastikan koneksi Anda aman dan menggunakan enkripsi data dapat membantu Anda melindungi diri Anda dari jenis serangan ini.

Virus dan spyware adalah metode peretasan populer lainnya yang dapat menyebabkan kerusakan yang tidak dapat diperbaiki. Malware dapat diluncurkan melalui email phishing, situs web palsu, atau bahkan pop-up biasa. Namun, perangkat lunak antivirus yang dikonfigurasi dengan benar, pembaruan sistem operasi secara teratur, dan kehati-hatian saat menggunakan sumber daya online dapat membantu melindungi Anda dari jenis serangan ini.

Rekayasa sosial adalah teknik peretasan yang terampil di mana penyerang memanipulasi orang untuk mendapatkan akses ke informasi pribadi mereka. Hal ini dapat dilakukan dengan penipuan, ancaman, atau menggunakan permintaan bantuan. Penting untuk berhati-hati agar tidak memberikan informasi pribadi Anda kepada orang asing atau permintaan yang mencurigakan.

Kerumitan kata sandi juga merupakan salah satu aspek yang paling penting dari keamanan. Banyak pengguna menggunakan kata sandi yang lemah yang mudah dibobol. Untuk melindungi akun Anda, disarankan agar Anda menggunakan kata sandi yang terdiri dari berbagai karakter, angka dan huruf, dan mengatur otentikasi dua faktor jika memungkinkan.

Phishing adalah teknik peretasan di mana penyerang menyamar sebagai orang atau organisasi tepercaya untuk mendapatkan informasi sensitif seperti kata sandi atau nomor kartu kredit. Penting untuk berhati-hati agar tidak menanggapi email atau pesan yang mencurigakan dan tidak memberikan informasi pribadi Anda kepada orang asing atau organisasi.

Ini hanyalah beberapa teknik peretasan terbaik yang harus Anda ketahui untuk melindungi diri Anda dan data Anda secara online. Ingat, keamanan ada di tangan Anda dan tindakan pencegahan yang tepat dapat membuat kehidupan online Anda jauh lebih aman dan terjamin.

Peretasan merupakan masalah serius dalam keamanan informasi, dan mengetahui bagaimana cara menangkalnya merupakan keahlian yang penting bagi setiap pengguna. Tetapi supaya efektif, Anda perlu mengetahui rahasia dan teknik metode peretasan yang paling umum.

Rekayasa sosial: Metode ini melibatkan manipulasi psikologi orang untuk mendapatkan akses ke informasi sensitif. Peretas dapat menggunakan manipulasi, penipuan, dan teknik infiltrasi kepercayaan untuk mencapai tujuan mereka. Phishing: Serangan lingkungan video di mana peretas mengirim email palsu atau membuat situs web palsu untuk menipu informasi pribadi dan kredensial pengguna.

Penting untuk diingat bahwa teknik-teknik ini dapat digunakan untuk tujuan kriminal dan untuk meningkatkan keamanan sistem informasi. Oleh karena itu, mengetahui tentang teknik-teknik ini sangat berguna untuk mengamankan infrastruktur dan melindungi informasi pribadi Anda.

**Phishing adalah salah satu cara paling umum bagi para peretas untuk mendapatkan akses ke akun online orang lain. Hal ini didasarkan pada memanipulasi dan menipu pengguna untuk mengungkapkan informasi pribadi mereka seperti kata sandi, nomor kartu kredit, atau alamat email.

Ada banyak cara yang dapat digunakan oleh penyerang untuk melakukan serangan phishing. Berikut ini beberapa di antaranya:

Untuk melindungi diri Anda dari serangan phishing, penting untuk mengikuti beberapa panduan:

Serangan phishing menjadi semakin canggih dan kompleks, jadi penting untuk selalu waspada dan terampil dalam mengenali email palsu dan situs web yang mencurigakan. Ingat, data pribadi Anda adalah aset berharga dan melindunginya harus menjadi prioritas Anda.

Salah satu metode peretasan yang paling umum adalah penggunaan kata sandi yang lemah. Terlepas dari semua peringatan yang ada, banyak pengguna yang masih memilih kata sandi yang sederhana dan mudah ditebak, sehingga membuat akun mereka menjadi yang paling rentan diserang.

Masalah utama dengan kata sandi yang lemah adalah kata sandi tersebut mudah ditebak. Penyerang dapat menggunakan berbagai metode untuk mendapatkan akses ke akun orang lain:

Untuk tujuan keamanan, selalu disarankan untuk memilih kata sandi yang terdiri dari kombinasi huruf besar dan kecil, angka, dan karakter khusus. Penting juga untuk menggunakan kata sandi yang unik untuk setiap akun dan tidak membaginya dengan orang lain. Otentikasi dua faktor juga dapat berguna selain kata sandi yang kuat.

Peretasan dengan kata sandi yang lemah dapat menyebabkan konsekuensi serius seperti kehilangan data, pencurian identitas, dan akses ke rekening bank. Oleh karena itu, Anda harus selalu berhati-hati dan menjaga keamanan akun online Anda.

Serangan DDoS (Distributed Denial of Service) adalah salah satu cara yang paling umum dan menghancurkan untuk meretas situs web dan server. Jenis serangan ini ditujukan untuk melumpuhkan situs web dengan membebani sumber dayanya secara berlebihan. Biasanya, peretas menggunakan botnet - kelompok komputer yang terinfeksi - untuk menghasilkan arus lalu lintas jaringan yang besar dan membebani server.

Serangan DDoS dapat menyebabkan kerusakan serius pada bisnis, terutama jika situs tersebut merupakan sumber pendapatan utama perusahaan. Sebagai hasil dari serangan semacam itu, situs mungkin tidak dapat diakses oleh pengunjung dan pelanggan, yang mengakibatkan hilangnya keuntungan, reputasi yang berkurang, dan kesan yang lebih buruk secara keseluruhan terhadap perusahaan.

Ada beberapa jenis serangan DDoS:

Baca Juga: Solusi Mudah untuk Masalah Umum Kartu microSD dan Penyimpanan Samsung Galaxy S5

Untuk melindungi situs Anda dari serangan DDoS, Anda harus mengambil beberapa langkah:

Penting untuk disadari bahwa serangan DDoS adalah masalah keamanan informasi yang serius. Serangan ini dapat menyebabkan kerugian finansial yang serius dan hilangnya kepercayaan pelanggan. Oleh karena itu, pembaruan perangkat lunak secara teratur, pemantauan, dan penerapan metode pertahanan modern merupakan bagian integral dari pekerjaan pemilik situs web dan perusahaan yang ingin mempertahankan reputasi online mereka dan melindungi bisnis mereka dari kemungkinan serangan.

Baca Juga: 5 cara untuk meningkatkan kinerja IIS: kiat sederhana

Wi-Fi adalah salah satu teknologi komunikasi nirkabel yang paling populer, memungkinkan Anda untuk terhubung ke Internet tanpa menggunakan kabel. Namun, banyak jaringan Wi-Fi yang dilindungi kata sandi, sehingga akses ke internet terlarang bagi orang yang tidak berkepentingan. Tetapi, bagaimana jika Anda masih menginginkan akses tak terbatas ke internet melalui jaringan Wi-Fi yang aman? Dalam artikel ini, kami akan membahas beberapa metode untuk meretas jaringan Wi-Fi.

1. Pembobolan kata sandi menggunakan serangan kamus Salah satu metode yang paling umum untuk membobol kata sandi Wi-Fi adalah serangan kamus. Metode ini menggunakan sebuah program yang mencoba mencari semua kombinasi kata sandi yang mungkin dari kamus yang diberikan. Jika kata sandi ditemukan dalam kamus, program ini berhasil membobolnya.

2. Pembobolan kata sandi menggunakan serangan bruteforce. Serangan bruteforce adalah metode pembobolan kata sandi di mana sebuah program mencoba mencari semua kombinasi karakter yang mungkin, dari yang paling sederhana hingga yang paling rumit. Metode ini memakan waktu yang lama tetapi memiliki peluang keberhasilan yang tinggi.

**3. Phishing adalah metode penipuan di mana penyerang membuat halaman palsu untuk masuk ke jaringan Wi-Fi dan meminta korban memasukkan kata sandi mereka. Kata sandi ini kemudian jatuh ke tangan penyerang, yang dapat menggunakannya untuk meretas jaringan Wi-Fi.

4. Peretasan kata sandi menggunakan perangkat lunak. Ada program yang dirancang khusus untuk meretas kata sandi jaringan Wi-Fi. Mereka menggunakan algoritma dan metode yang berbeda untuk mendapatkan akses ke jaringan yang aman dan mendapatkan internet tanpa batas.

5. Meretas kata sandi dengan penambangan kode PIN WPS. WPS (Wi-Fi Protected Setup) adalah metode pengaturan jaringan Wi-Fi yang aman yang memungkinkan perangkat baru untuk terhubung ke jaringan tanpa memasukkan kata sandi. Penyerang dapat mencoba mengambil PIN WPS menggunakan perangkat lunak khusus untuk mendapatkan akses ke jaringan Wi-Fi.

6. Pembobolan kata sandi menggunakan serangan Reaver. Reaver adalah perangkat lunak pembobol kata sandi jaringan Wi-Fi yang didasarkan pada serangan bruteforce terhadap kode PIN WPS. Perangkat lunak ini mengirimkan pertanyaan ke router untuk menebak PIN dan mendapatkan akses ke jaringan Wi-Fi.

7. Pembobolan kata sandi menggunakan serangan Pixie Dust. Pixie Dust adalah metode untuk membobol jaringan Wi-Fi dengan mengeksploitasi kerentanan pada PIN WPS yang disematkan. Metode ini memungkinkan penyerang mendapatkan akses ke jaringan Wi-Fi jika perangkat menggunakan PIN yang rentan.

**8. Pembobolan kata sandi menggunakan serangan filter Mac.**Banyak router yang mengizinkan pemiliknya untuk membuat daftar alamat Mac yang memiliki akses ke jaringan Wi-Fi. Penyerang dapat memalsukan alamat Mac mereka dengan salah satu alamat Mac yang tepercaya di jaringan dan mendapatkan akses tak terbatas ke Internet.

9. Pembobolan kata sandi menggunakan serangan permintaan layanan. Beberapa router memiliki kerentanan yang memungkinkan penyerang mengeksekusi permintaan layanan untuk mendapatkan akses ke jaringan Wi-Fi. Namun, hal ini membutuhkan pengetahuan tentang model router tertentu dan bisa jadi sulit bagi pemula.

10. Pembobolan kata sandi menggunakan rekayasa sosial. Rekayasa sosial adalah metode memanipulasi orang untuk mendapatkan informasi sensitif, termasuk kata sandi. Seorang penyerang mungkin mencoba menyamar sebagai karyawan dukungan teknis atau ISP dan meyakinkan pemilik jaringan Wi-Fi untuk memberikan kata sandinya.

Semua metode peretasan ke dalam jaringan Wi-Fi di atas adalah ilegal dan melanggar Undang-Undang Perlindungan Data Pribadi. Menggunakan metode ini dapat menyebabkan konsekuensi hukum yang serius. Gunakan pengetahuan ini hanya untuk tujuan pendidikan dan dengan persetujuan pemilik jaringan.

Artikel ini menyajikan 10 metode peretasan teratas, termasuk kata sandi brute force, mengeksploitasi kerentanan perangkat lunak, phishing, rekayasa sosial, dan banyak lagi.

Tidak ada jawaban yang jelas untuk pertanyaan ini, karena keefektifan metode peretasan dapat bergantung pada berbagai faktor seperti tingkat perlindungan sistem target, ketersediaan kerentanan, dan keterampilan peretas. Namun, phishing dan rekayasa sosial sering dianggap sebagai metode peretasan yang paling sukses.

Ada banyak program yang bisa digunakan untuk memecahkan kata sandi, termasuk John the Ripper, Cain & Abel, Hydra, dan lainnya. Namun, menggunakan program-program tersebut tanpa izin dari pemilik sistem adalah ilegal dan dapat menimbulkan konsekuensi hukum.

Ada beberapa cara untuk melindungi sistem Anda dari peretasan. Pertama, Anda harus menggunakan kata sandi yang rumit dan mengubahnya secara teratur. Kedua, Anda harus menginstal semua pembaruan perangkat lunak yang tersedia untuk menutup kerentanan yang diketahui. Penting juga untuk mengedukasi diri sendiri dan karyawan Anda tentang dasar-dasar keamanan online dan berhati-hati saat membuka tautan dan file yang mencurigakan.

Peretasan dapat mengakibatkan bocornya informasi sensitif seperti kata sandi, data pribadi, atau informasi keuangan. Penyerang juga dapat memperoleh akses ke manajemen sistem dan menyebabkan kerusakan, hingga penguncian total atau penghancuran data. Sistem yang diretas juga dapat digunakan untuk melakukan aktivitas ilegal lainnya seperti menyebarkan malware atau melakukan penipuan dunia maya.

Ada banyak metode peretasan di dunia modern. Salah satu yang paling umum adalah phishing, di mana penyerang menyamar sebagai organisasi tepercaya dan, melalui penyuapan atau penipuan, mendapatkan akses ke data pribadi pengguna. Metode lainnya adalah peretasan kata sandi yang lemah, di mana penyerang mencoba kombinasi kata sandi yang berbeda hingga mereka menemukan kata sandi yang tepat. Ada juga metode peretasan berdasarkan kerentanan pada perangkat lunak dan sistem operasi. Beberapa peretas menggunakan teknik rekayasa sosial di mana mereka memikat korban ke situs web palsu atau mengirim file berbahaya melalui email. Secara umum, ada banyak metode peretasan yang berbeda, dan organisasi pertahanan serta profesional keamanan siber terus mengembangkan metode baru untuk melindungi diri dari mereka.

Ada sejumlah langkah yang dapat membantu melindungi diri dari peretasan. Pertama, Anda harus menggunakan kata sandi yang kuat yang terdiri dari kombinasi huruf, angka, dan karakter khusus. Anda juga disarankan untuk menggunakan kata sandi yang berbeda untuk layanan yang berbeda dan mengubahnya secara berkala. Kedua, Anda harus berhati-hati saat membuka email yang mencurigakan atau mengunjungi situs web yang tidak dapat diandalkan. Anda tidak boleh memberikan informasi pribadi atau kartu bank pada sumber yang tidak terverifikasi. Sebaiknya Anda juga menginstal perangkat lunak anti-virus dan memperbaruinya secara teratur. Anda harus benar-benar mengikuti aturan keamanan saat bekerja dengan komputer dan tidak menggunakan perangkat lunak yang tidak disetujui. Anda juga tidak boleh melupakan pencadangan data secara teratur untuk melindungi dari kemungkinan hilangnya informasi. Secara umum, pertahanan terhadap peretasan membutuhkan kerja sama dari pengguna dan kepatuhan terhadap sejumlah langkah keamanan.

Perhatian, para gamer: 5 tips untuk meningkatkan fokus. Dalam dunia video game, setiap tahun pesertanya semakin banyak. Para pemain menjalani skenario …

Baca Artikel5 cara yang sah untuk memulihkan postingan yang dihapus dari Instagram. Instagram adalah salah satu platform media sosial paling populer di mana …

Baca Artikel5 Aplikasi Kencan Terbaik Untuk Remaja di tahun 2023: Ulasan Aplikasi Berkencan di era digital bisa menjadi hal yang mengasyikkan sekaligus …

Baca ArtikelCall of duty: mobile mendapatkan acara chip udara besar pertamanya Call of Duty: Mobile, game mobile yang populer, bersiap-siap untuk event besar …

Baca ArtikelPanduan terperinci lengkap | memulihkan video yang dihapus dari komputer Di zaman sekarang ini di mana kenangan sering disimpan dalam bentuk rekaman …

Baca ArtikelLokasi pemberhentian bus Fortnite untuk pengobatan racun kulit. Dalam game populer Fortnite, setiap musim menawarkan tantangan dan kesempatan baru …

Baca Artikel