Hogyan lehet visszaállítani a tumblr jelszót (3 egyszerű módja)

Hogyan lehet visszaállítani a tumblr jelszót (3 egyszerű módja). Elfelejtette Tumblr-fiókja jelszavát, és nem tudja, hogyan szerezze vissza a …

Cikk elolvasása

Az informatika világában a hackelés minden felhasználó életének elengedhetetlen része. Akár tapasztalt szakértő, akár egyszerű felhasználó vagy, a hackelés alapvető titkainak és technikáinak ismerete hasznos, sőt szükséges lehet. Ebben a cikkben bemutatjuk a 10 legjobb hackelési technikát, amit érdemes ismernie és megtanulnia.

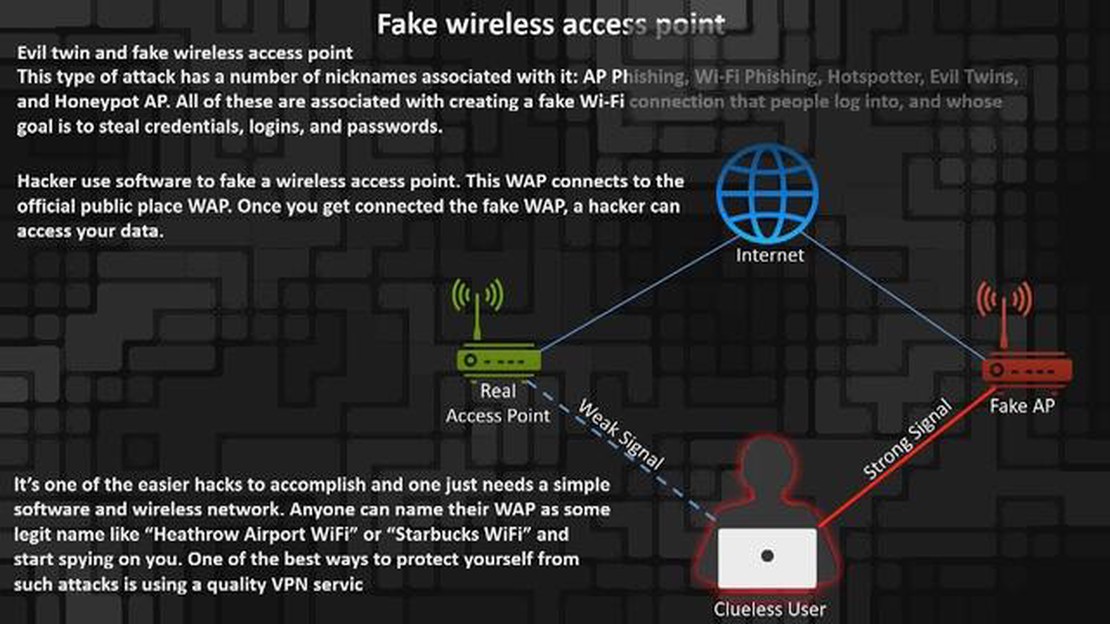

Az egyik leggyakoribb hackelési módszer a hálózati forgalom lehallgatása. Speciális programok és eszközök segítségével a támadó hozzáférhet a személyes adatokhoz, jelszavakhoz és érzékeny információkhoz. Ha gondoskodik a kapcsolat biztonságáról és adattitkosítást használ, megvédheti magát az ilyen típusú támadásoktól.

A vírusok és kémprogramok egy másik népszerű hacker módszer, amely helyrehozhatatlan károkat okozhat Önnek. A rosszindulatú programok indíthatók adathalász e-maileken, hamis weboldalakon vagy akár közönséges felugró ablakokon keresztül. A megfelelően konfigurált vírusirtó szoftverek, az operációs rendszer rendszeres frissítései és az online források használata során tanúsított óvatosság azonban segíthet megvédeni Önt az ilyen típusú támadásoktól.

A social engineering egy ügyes hackertechnika, amelynek során a támadók manipulálják az embereket, hogy hozzáférjenek személyes adataikhoz. Ez történhet megtévesztéssel, fenyegetéssel vagy segítségkéréssel. Fontos, hogy óvatos legyen, ne ossza meg személyes adatait idegenekkel vagy gyanús kérésekkel.

A jelszó összetettsége szintén a biztonság egyik legfontosabb szempontja. Sok felhasználó gyenge jelszavakat használ, amelyek könnyen feltörhetők. A fiókok védelme érdekében ajánlott többféle karakterből, számokból és betűkből álló jelszavakat használni, és lehetőség szerint kétfaktoros hitelesítést beállítani.

Az adathalászat olyan hackelési technika, amelynek során a támadó egy megbízható személynek vagy szervezetnek adja ki magát, hogy érzékeny információkat, például jelszót vagy hitelkártyaszámot szerezzen. Fontos, hogy óvatos legyen, ne válaszoljon gyanús e-mailekre vagy üzenetekre, és ne adja meg személyes adatait idegeneknek vagy szervezeteknek.

Ez csak néhány a legjobb hacker technikák közül, amelyekkel tisztában kell lennie, hogy megvédje magát és adatait az interneten. Ne feledje, a biztonság az Ön kezében van, és a megfelelő óvintézkedésekkel sokkal biztonságosabbá és biztonságosabbá teheti online életét.

A hackelés komoly probléma az információbiztonságban, és az ellene való védekezés ismerete minden felhasználó számára fontos készség. Ahhoz azonban, hogy hatékony legyen, ismernie kell a leggyakoribb hackelési módszerek titkait és technikáit.

Fontos megjegyezni, hogy ezeket a technikákat mind bűnügyi célokra, mind az információs rendszerek biztonságának javítására lehet használni. Ezért ezek ismerete hasznos az infrastruktúra biztonsága és a személyes adatok védelme érdekében.

A Phishing az egyik leggyakoribb módja annak, hogy a hackerek hozzáférjenek valaki más online fiókjához. Alapja a felhasználók manipulálása és rászedése, hogy felfedjék személyes adataikat, például jelszavakat, hitelkártyaszámokat vagy e-mail címeket.

A támadók számos módon hajthatnak végre adathalász-támadást. Íme néhány ezek közül:

Az adathalász-támadások elleni védekezéshez fontos, hogy kövessen néhány irányelvet:

Az adathalász-támadások egyre kifinomultabbá és összetettebbé válnak, ezért fontos, hogy folyamatosan éber és gyakorlott legyen a hamis e-mailek és gyanús weboldalak felismerésében. Ne feledje, hogy személyes adatai értékes vagyontárgyak, és védelmüknek prioritást kell élveznie.

Az egyik leggyakoribb hacker módszer a gyenge jelszavak használata. Minden figyelmeztetés ellenére sok felhasználó még mindig egyszerű és kiszámítható jelszavakat választ, így fiókjaik a legérzékenyebbek a támadásokra.

A gyenge jelszavakkal az a fő probléma, hogy könnyen kitalálhatók. A támadók számos módszert használhatnak arra, hogy hozzáférjenek mások fiókjaihoz:

Biztonsági okokból mindig ajánlott olyan jelszavakat választani, amelyek nagy- és kisbetűk, számok és speciális karakterek kombinációjából állnak. Fontos továbbá, hogy minden fiókhoz egyedi jelszavakat használjon, és ne ossza meg azokat másokkal. Az erős jelszó mellett hasznos lehet a kétfaktoros hitelesítés is.

A gyenge jelszóval történő feltörés súlyos következményekkel járhat, például adatvesztéssel, személyazonosság-lopással és bankszámlákhoz való hozzáféréssel. Ezért mindig legyen óvatos, és gondoskodjon online fiókjai biztonságáról.

A DDoS-támadások (Distributed Denial of Service) a weboldalak és szerverek feltörésének egyik leggyakoribb és legpusztítóbb módja. Az ilyen típusú támadások célja egy weboldal megbénítása annak erőforrásainak túlterhelésével. A hackerek általában botneteket - fertőzött számítógépek csoportjait - használnak arra, hogy nagy hálózati forgalmat generáljanak és túlterheljék a szervert.

A DDoS-támadások komoly károkat okozhatnak egy vállalkozásnak, különösen, ha a webhely a vállalat fő bevételi forrása. Egy ilyen támadás következtében a webhely elérhetetlenné válhat a látogatók és az ügyfelek számára, ami nyereségkiesést, hírnévromlást és a vállalatról alkotott általános benyomás romlását eredményezheti.

A DDoS-támadásoknak több fajtája létezik:

Olvassa el továbbá: A fejlesztői beállítások engedélyezése a Samsung Galaxy S21 fejlesztői módjában

Ahhoz, hogy webhelyét megvédje a DDoS-támadásoktól, számos intézkedést kell hoznia:

Fontos felismerni, hogy a DDoS-támadások komoly információbiztonsági problémát jelentenek. Súlyos pénzügyi veszteségekhez és az ügyfelek bizalmának elvesztéséhez vezethetnek. Ezért a rendszeres szoftverfrissítések, a felügyelet és a modern védelmi módszerek alkalmazása szerves részét képezik azon weboldal-tulajdonosok és vállalatok munkájának, akik meg akarják őrizni online hírnevüket és meg akarják védeni vállalkozásukat az esetleges támadásoktól.

Olvassa el továbbá: Hogyan lehet megoldani a Samsung Galaxy Note 9 szöveges üzenet értesítés beragadt problémáját

A Wi-Fi az egyik legnépszerűbb vezeték nélküli kommunikációs technológia, amely lehetővé teszi, hogy vezetékek használata nélkül csatlakozzon az internethez. Sok Wi-Fi hálózat azonban jelszóval védett, így az illetéktelenek nem férhetnek hozzá az internethez. De mi van akkor, ha mégis korlátlan internet-hozzáférést szeretne egy biztonságos Wi-Fi hálózaton keresztül? Ebben a cikkben bemutatunk néhány módszert a Wi-Fi hálózatok feltörésére.

1. Jelszófeltörés szótári támadással. A Wi-Fi jelszó feltörésének egyik legelterjedtebb módszere a szótári támadás. Ez a módszer egy olyan programot használ, amely egy adott szótárból megpróbálja megkeresni az összes lehetséges jelszó-kombinációt. Ha a jelszó megtalálható a szótárban, a program sikeresen feltöri azt.

2. Jelszó feltörése bruteforce-támadással. A bruteforce-támadás a jelszó feltörésének olyan módszere, amelyben egy program megpróbálja átkutatni az összes lehetséges karakterkombinációt, a legegyszerűbbtől a legbonyolultabbig. Ez a módszer időigényes, de nagy a siker esélye.

**3. Az adathalászat olyan csalási módszer, amelynek során a támadó hamis oldalt hoz létre egy Wi-Fi hálózatba való bejelentkezéshez, és arra kéri az áldozatot, hogy adja meg a jelszavát. Ez a jelszó ezután a támadó kezébe kerül, aki ezzel betörhet a Wi-Fi hálózatba.

4. Jelszófeltörés szoftverrel. Léteznek olyan programok, amelyeket kifejezetten a Wi-Fi hálózatok jelszavainak feltörésére terveztek. Ezek különböző algoritmusokat és módszereket használnak, hogy hozzáférjenek a biztonságos hálózatokhoz, és korlátlan internethez jussanak.

5. Jelszó feltörése WPS PIN-kód bányászattal. A WPS (Wi-Fi Protected Setup) egy olyan módszer a biztonságos Wi-Fi hálózat beállítására, amely lehetővé teszi az új eszközök számára, hogy jelszó megadása nélkül csatlakozzanak a hálózathoz. Egy támadó speciális szoftver segítségével megpróbálhatja kinyerni a WPS PIN-kódot, hogy hozzáférjen a Wi-Fi hálózathoz.

6. Jelszófeltörés a Reaver támadással. A Reaver egy olyan Wi-Fi hálózat jelszófeltörő szoftver, amely a WPS PIN kód bruteforce támadásán alapul. Kérdéseket küld a routerhez, hogy megpróbálja kitalálni a PIN-kódot és hozzáférni a Wi-Fi hálózathoz.

7. Jelszófeltörés Pixie Dust támadással. A Pixie Dust egy olyan módszer a Wi-Fi hálózatok feltörésére, amely a beágyazott WPS PIN-kódok sebezhetőségeit használja ki. Ez a módszer lehetővé teszi a támadó számára, hogy hozzáférjen egy Wi-Fi hálózathoz, ha az eszköz sebezhető PIN-kódot használ.

**8. Jelszófeltörés Mac-szűrő támadással.**Néhány útválasztó lehetővé teszi a tulajdonosok számára, hogy létrehozzanak egy listát azokról a Mac-címekről, amelyek hozzáférhetnek a Wi-Fi hálózathoz. A támadó meghamisíthatja a Mac-címét a hálózaton lévő megbízható Mac-címek egyikével, és korlátlan hozzáférést szerezhet az internethez.

9. Jelszófeltörés szolgáltatáskéréses támadással. Egyes útválasztókban olyan sebezhetőségek vannak, amelyek lehetővé teszik a támadó számára, hogy szolgáltatáskéréseket hajtson végre a Wi-Fi hálózathoz való hozzáférés megszerzése érdekében. Ehhez azonban ismerni kell az adott router-modellt, és ez kezdők számára nehéz lehet.

10. Jelszófeltörés social engineering segítségével. A social engineering egy olyan módszer, amellyel embereket manipulálnak érzékeny információk, többek között jelszavak megszerzése érdekében. A támadó megpróbálhatja magát egy technikai támogató alkalmazottnak vagy internetszolgáltatónak kiadni, és meggyőzni a Wi-Fi hálózat tulajdonosát, hogy adja meg jelszavát.

A Wi-Fi hálózat feltörésének valamennyi fenti módszere illegális, és sérti a személyes adatok védelméről szóló törvényt. E módszerek alkalmazása súlyos jogi következményekkel járhat. Ezt a tudást kizárólag oktatási célokra és a hálózat tulajdonosának hozzájárulásával használhatja.

Ez a cikk bemutatja a 10 legfontosabb hackelési módszert, köztük a jelszavak durva kényszerítését, a szoftver sebezhetőségének kihasználását, az adathalászatot, a social engineeringet és még sok mást.

Erre a kérdésre nincs egyértelmű válasz, mivel egy hacker módszer hatékonysága számos tényezőtől függhet, például a célrendszer védelmi szintjétől, a sebezhetőségek elérhetőségétől és a hacker készségeitől. Az adathalászatot és a social engineeringet azonban gyakran a legsikeresebb hacker módszerek között tartják számon.

Számos program használható jelszavak feltörésére, többek között a John the Ripper, a Cain & Abel, a Hydra és mások. Ezek használata azonban a rendszer tulajdonosának engedélye nélkül illegális, és jogi következményekkel járhat.

Többféle módon is megvédheti rendszerét a hackertámadásoktól. Először is, használjon összetett jelszavakat, és rendszeresen változtassa meg azokat. Másodszor, telepítse az összes elérhető szoftverfrissítést az ismert sebezhetőségek megszüntetése érdekében. Fontos továbbá, hogy oktassa magát és alkalmazottait az online biztonság alapjairól, és legyen óvatos a gyanús linkek és fájlok megnyitásakor.

A hackelés érzékeny információk, például jelszavak, személyes adatok vagy pénzügyi információk kiszivárgását eredményezheti. A támadók a rendszerkezeléshez is hozzáférhetnek, és kárt okozhatnak, akár az adatok teljes lezárásáig vagy megsemmisítéséig. A feltört rendszer más illegális tevékenységekre is felhasználható, például rosszindulatú programok terjesztésére vagy kibercsalások elkövetésére.

A mai világban számos hackelési módszer létezik. Az egyik leggyakoribb az adathalászat, amikor a támadók megbízható szervezetnek adják ki magukat, és megvesztegetés vagy megtévesztés révén hozzáférnek a felhasználók személyes adataihoz. Egy másik módszer a gyenge jelszavak feltörése, amikor a támadók különböző jelszókombinációkat próbálnak ki, amíg meg nem találják a megfelelőt. Vannak olyan hacker módszerek is, amelyek a szoftverek és operációs rendszerek sebezhetőségén alapulnak. Egyes hackerek social engineering technikákat alkalmaznak, amelyek során hamisított webhelyekre csalják az áldozatokat, vagy rosszindulatú fájlokat küldenek e-mailben. Általánosságban elmondható, hogy sokféle hacker módszer létezik, és a védekező szervezetek és a kiberbiztonsági szakemberek folyamatosan új módszereket fejlesztenek ki az ellenük való védekezésre.

Számos olyan intézkedés létezik, amely segíthet a hackelés elleni védekezésben. Először is, használjon erős jelszavakat, amelyek betűk, számok és speciális karakterek kombinációjából állnak. Javasoljuk továbbá, hogy a különböző szolgáltatásokhoz különböző jelszavakat használjon, és ezeket rendszeresen változtassa meg. Másodszor, óvatosnak kell lennie, amikor gyanús e-maileket nyit meg, vagy megbízhatatlan weboldalakat látogat meg. Soha ne adjon meg személyes vagy bankkártyaadatokat nem ellenőrzött forrásokon. Érdemes továbbá vírusirtó szoftvert telepíteni és rendszeresen frissíteni. A számítógépekkel való munka során szigorúan be kell tartani a biztonsági szabályokat, és nem szabad nem engedélyezett szoftvereket használni. Nem szabad megfeledkezni a rendszeres adatmentésről sem, hogy védekezzen az esetleges adatvesztés ellen. Általánosságban elmondható, hogy a hacker támadások elleni védekezéshez a felhasználó együttműködésére és számos biztonsági intézkedés betartására van szükség.

Hogyan lehet visszaállítani a tumblr jelszót (3 egyszerű módja). Elfelejtette Tumblr-fiókja jelszavát, és nem tudja, hogyan szerezze vissza a …

Cikk elolvasásaVampire Survivors FPS Drop? Így javíthatod ki Ha jelentős FPS-csökkenést tapasztalsz a Vampire Survivors játék közben, nem vagy egyedül. Sok játékos …

Cikk elolvasásaHogyan lehet blokkolni valakit az Instagram DM gyors és egyszerű módon Az Instagram egy népszerű közösségi médiaplatform, amely lehetővé teszi a …

Cikk elolvasásaHogyan lehet javítani Messenger értesítés nem működik kérdés Ha problémája van azzal, hogy a Messenger-értesítések nem működnek, nem vagy egyedül. Sok …

Cikk elolvasásaA legjobb androidos játékok androidra 2023 Az idő feltartóztathatatlan, és egyre többen töltik szabad perceiket szórakozásra az okostelefonjukon. Az …

Cikk elolvasása7 Legjobb Android rádió autóhoz 2023-ban A mai technológia-vezérelt világban szükségessé vált, hogy útközben is hozzáférjen kedvenc alkalmazásaihoz és …

Cikk elolvasása